Навігація та корисні матеріали

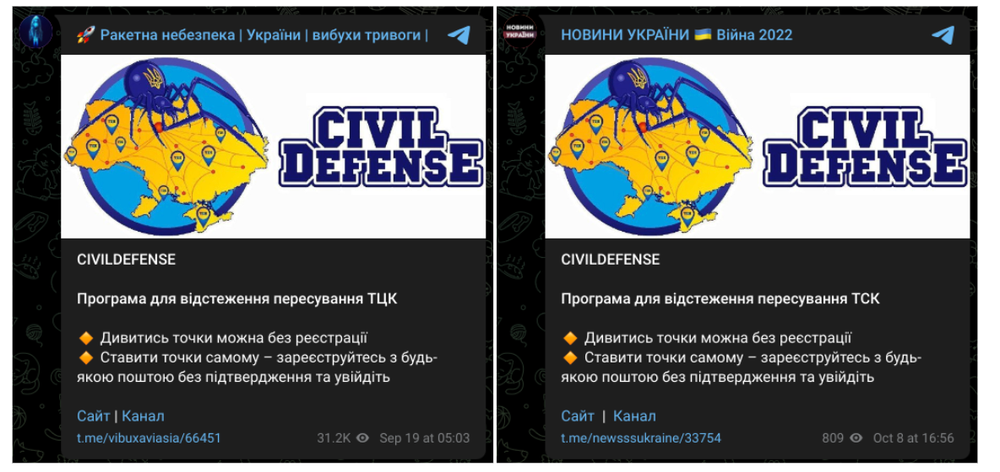

Хакери розповсюджували небезпечне програмне забезпечення (ПЗ) у Telegram-каналі «Civil Defense» та однойменному вебсайті, які публікували інформацію про ракетні небезпеки та відстежували пересування працівників ТЦК та СП.

Про це йдеться у блозі Google.

У вересні 2024 року Google Threat Intelligence Group (що складається з Google Threat Analysis Group (TAG) і Mandiant) виявила UNC5812, ймовірну російську гібридну операцію зі шпигунства та впливу, яка розповсюджувала шкідливе програмне забезпечення для Windows і Android, використовуючи Telegram-персону на ім’я «Civil Defense» («Цивільна оборона»).

Мета цієї операції – зрив мобілізації та стеження за військовозобов’язаними в Україні.

Користувачам Android пропонувалось завантажити зловмисне ПЗ не з офіційного додатка Google Play.

Окрім того, їм демонстрували відеоролики та покрокові інструкції українською мовою для відключення Google Play Protect, що дозволяє програмі обійти звичайні заходи безпеки та виконувати свою роботу непомітно.

Кіберфахівці AWS, Групи аналізу загроз Google та компанії з кібербезпеки Mandiant встановили, що за кібероперацією стоїть підконтрольна військовій розвідці ГРУ хакерська група APT29, більш відома як Midnight Blizzard.

За інформацією Google, веб-сайт був зареєстрований у квітні 2024 року, але Telegram-канал був створений лише на початку вересня 2024 року, але рекламу для розкрутки цього каналу, ймовірно, злочинці закуповували у легальних україномовних телеграм-каналах, які вже існують.

Аналітики зазначають, що одночасно з розповсюдженням шкідливого програмного забезпечення та отриманням доступу до пристроїв потенційних призовників, також проводилась діяльність з підриву мобілізації та призову на військову службу у ЗСУ.

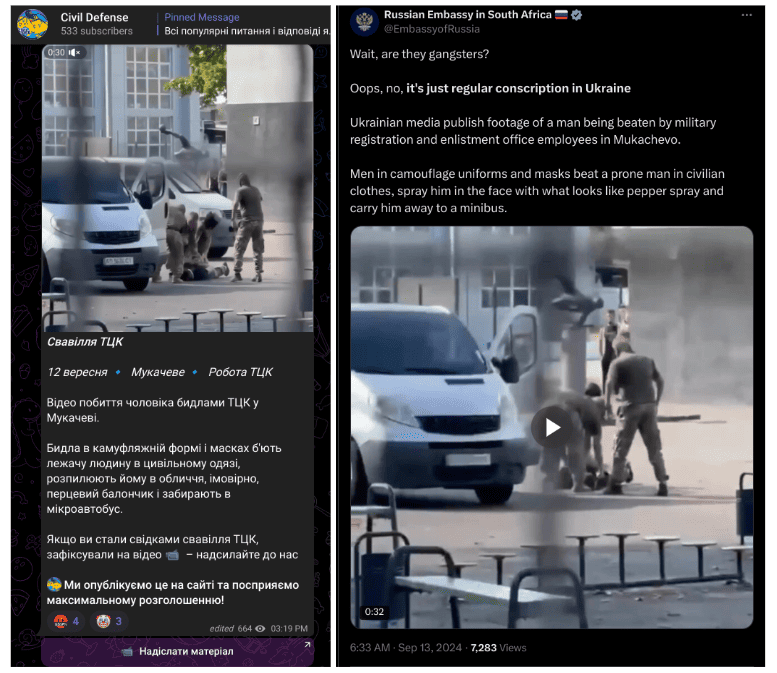

На Телеграм-каналі активно закликають відвідувачів і підписників ділитися з ними відео з «недобросовісними діями територіальних призовних пунктів».

«Контент, який, на нашу думку, призначений для подальшого оприлюднення та може бути використаний UNC5812 з метою посилення антимобілізаційних наративів і дискредитації українських військових. При натисканні на кнопку «Надіслати матеріал» відкривається чат з підконтрольним зловмиснику акаунтом https://t[.]me/UAcivildefenseUA», – зазначають експерти.

На їх думку, антимобілізаційний контент, який перехресно розміщується на вебсайті та Telegram-каналі групи, схоже, походить з ширших проросійських екосистем соціальних мереж:

«Принаймні в одному випадку відео, опубліковане UNC5812, через день було поширене посольством Росії в акаунті X у Південній Африці».

Знайшли помилку? Виділіть текст на натисніть комбінацію Ctrl+Enter.